黑客入侵15萬個攝像頭,偶然曝光特斯拉上海工廠實況!

相關新聞:

歡迎關注“創事記”的微信訂閱號:sinachuangshiji

文/高歌 編輯 | 心緣

來源:智東西

入侵特斯拉222個攝像頭,黑客竟大談“成功秘訣”。

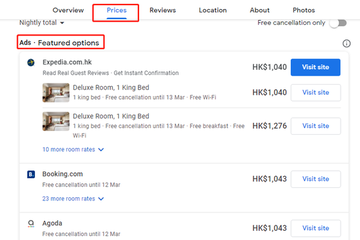

智東西3月10日消息,一群黑客自曝入侵了美國硅谷初創公司Verkada采集的大量安全攝像機數據,并盜取了15萬個監控攝像頭實時視頻。

電動汽車公司特斯拉、軟件供應商Cloudflare也紛紛躺槍,視頻慘遭曝光。被盜視頻覆蓋了醫院、診所、公司、警察部門、監獄、學校、精神病院等各種場景。

▲Verkada攝像頭下的特斯拉工廠(來源:彭博社)

▲Verkada攝像頭下的特斯拉工廠(來源:彭博社)一段在特斯拉上海倉庫的被泄露視頻顯示,工人們在裝配線上工作。黑客號稱已入侵特斯拉工廠和倉庫的222個攝像頭。

黑客嘚瑟地表示,他們不僅能看到Verkada辦公室內的視頻,還能獲取這家創企所有客戶的完整視頻檔案、財務報表等其他信息。

這未免令人感到不寒而栗,攝像頭采集的視頻是怎么被盜的?此次視頻泄露的后果是什么?誰應該為這個泄露事件承擔責任?

這些黑客既主動公布入侵“成果”,又接受外媒采訪,究竟是出于什么目的?

我們身邊越來越密布的攝像頭,還能不能守住隱私這根底線?

01、

醫院、監獄、辦公室諸多視頻遭泄露,

15萬視頻被入侵

Verkada成立于2016年,主業是銷售安全攝像頭,客戶可以通過網絡對其進行訪問和管理。去年1月,它獲得8000萬美元風險投資資金,估值達到16億美元,紅杉資本是其投資方之一。

除了能錄制視頻外,其攝像頭還能利用先進的AI視覺技術,分辨出視頻中的人臉和車輛,并對其進行檢測和人臉識別。

由于Verkada的業務范疇非常廣泛,此次黑客入侵風波中,許多不同類型機構的安全攝像頭視頻慘遭泄露。

一段由哈利法克斯健康佛羅里達醫院攝像頭錄的視頻顯示,8名醫院工作人員抓住一名男子,將他按倒在床上。

在另一家亞利桑那州的坦佩圣盧克醫院,黑客們號稱能通過攝像機,看到誰使用Verkada門禁控制卡打開某些門的詳細記錄。

▲Verkada攝像頭下的麥迪遜縣監獄(來源:彭博社)

▲Verkada攝像頭下的麥迪遜縣監獄(來源:彭博社)阿拉巴馬州亨茨維爾市麥迪遜縣監獄內的330個安全攝像頭也被入侵。這些攝像頭使用人臉識別技術追蹤囚犯和懲教人員,其中不少隱藏在通風口、溫度調節裝置和除顫器內。

此外,美國康涅狄格州紐敦市的桑迪·胡克小學、威德利地區醫療中心、德克薩斯州特克薩卡納醫院等多所機構的視頻也遭泄露。

黑客還可以訪問豪華健身連鎖店Equinox的多個位置,以及軟件供應商Cloudflare在舊金山、奧斯丁、倫敦、紐約等辦公室的Verkada攝像機。

根據彭博社獲取的影像,Cloudflare舊金山總部的攝像頭依靠人臉識別技術。

▲Verkada人臉識別技術展示(來源:Verkada)

▲Verkada人臉識別技術展示(來源:Verkada)據悉,黑客們能通過Verkada的管理員權限,訪問實時與存檔視頻,這些視頻可高達4K分辨率,有的還包括音頻。

02、

黑客主動爆料:入侵方法并不難

蒂莉·科特曼(Tillie Kottmann)自稱是入侵Verkada網站的黑客之一,他說此次數據泄露由一個國際黑客組織實施,他們能夠下載數千名Verkada客戶的整個清單和資產負債表。

此次入侵的主要目的有兩點:展示人們被視頻監控的范圍有多廣,以及系統有多容易被侵入。

電子前沿基金會網絡安全負責人伊娃·戈爾佩林(Eva Galperin)分析,有些公司在將安全攝像頭放在比較敏感的地方時,可能沒有想到這些視頻,除了被自己的安全團隊使用外,也能被攝像頭廠商查看。

戈爾佩林說,安全攝像頭和人臉識別技術經常被用于公司辦公室和工廠內部,以保護公司內部信息并防范相應威脅。

這種內部監視需要得到員工的知情與同意,所以通常會寫進員工手冊里,但是很少有員工真的去翻閱員工手冊。

科特曼認為,本次黑客攻擊“暴露了我們被監控的范圍有多廣”。

據他透露,入侵Verkada攝像頭的方法并不復雜,他們在互聯網上發現了一個公開的管理員賬戶的用戶名和密碼,借此進入Verkada網絡內部,從而可以窺視所有客戶的攝像頭。

黑客組織還能獲得攝像頭的“root”權限,這意味著他們可以用攝像頭執行自己的代碼。

這種訪問權限的獲得相當簡單,甚至不需要額外發動黑客攻擊,因為這就是Verkada的一項內置功能。

而在某些情況下,該訪問權限可以讓他們訪問、劫持更多的Verkada客戶的網絡與攝像頭,并將其作為發動黑客攻擊的平臺。

在科特曼看來,此次攻擊體現了安全攝像頭公司疏忽了對網絡安全的投入,并暴露這些公司只追求利益的一面。

03、

Verkada回應:已禁用所有管理員權限

在彭博社聯系Verkada之后,黑客已經失去了訪問視頻和檔案的權限。

Verkada發言人聲明:“我們已禁用所有內部管理員帳戶,以防止任何未經授權的訪問。Verkada的內部安全團隊和外聘的安全公司也正在調查這個事件,當前已經和執法部門取得了聯系。”

一位知情人士透露,Verkada正在調查這一事件,同時該公司已經通知客戶泄露事件的發生,并建立了一條支持熱線來解決泄露問題。

對此,采用其安全攝像頭的軟件公司Cloudflare發表聲明稱,人臉識別是Verkada向客戶提供的Beta測試版功能,但他們從未積極使用過,也沒計劃這么做。

Cloudflare還提到,這些安全攝像頭主要部署在公司的入口和主干道位置,他們已經將其關閉,并且切斷了攝像頭與辦公室網絡的連接。

04、

結語:平衡應用落地與隱私保護

已成AI發展焦點

在如火如荼發展的同時,以攝像頭、智能終端等設備為載體的人工智能技術,因頻發地隱私安全事故而不斷被推至風口浪尖。

信息泄露事件頻頻暴雷。例如在去年2月,美國擁有超30億人臉數據的創企Clearview AI也被黑客攻擊,致使整個客戶名單被盜。

暴露度極高的人臉,似乎越來越難以避開愈發密布的各路攝像頭。而一旦人臉信息被不法分子竊取,不僅可能侵犯個人隱私、導致財產損失、涉及道德倫理問題,還有可能帶來國家安全風險。隱私安全的防范已經成為掣肘人工智能應用普及的關鍵因素之一。

這一背景下,相關標準和法制法規的健全已經刻不容緩,同時產學界正積極研發先進技術,作為防御算法漏洞、加強隱私保護的重要手段之一。

來源:彭博社、The Verge

(聲明:本文僅代表作者觀點,不代表新浪網立場。)